En medio de la carrera global de empresas pequeñas y grandes para adoptar inteligencia artificial (IA), los expertos advierten sobre las crecientes preocupaciones sobre la seguridad de los datos.

A medida que las capacidades de la IA se aceleran, los expertos en ciberseguridad y privacidad advierten que los modelos capaces de detectar fraudes, proteger redes o anonimizar registros también pueden inferir identidades, reconstruir detalles eliminados y exponer información confidencial, según un informe de McKinsey & Company publicado en mayo.

El 90 % de las empresas carecen de la modernización necesaria para defenderse de las amenazas impulsadas por la IA, dice un informe de resiliencia de ciberseguridad de Accenture de 2025. El informe incluye información de 2286 ejecutivos de seguridad y tecnología de 24 sectores en 17 países sobre el estado de la preparación para ciberataques de IA.

En lo que va de año, el Centro de Recursos contra el Robo de Identidad ha confirmado 1732 filtraciones de datos. El centro también señala que el continuo aumento de los ataques de phishing basados en IA es cada vez más sofisticado y difícil de detectar. Algunos de los principales sectores afectados por estas filtraciones de datos incluyen los servicios financieros, la atención médica y los servicios profesionales.

“Es la consecuencia predecible de una tecnología que se ha implementado a una velocidad vertiginosa, a menudo superando la disciplina organizacional, las disposiciones regulatorias y la vigilancia de los usuarios. El diseño fundamental de la mayoría de los sistemas de IA generativa hace que este resultado sea casi inevitable”, le dijo Danie Strachan, asesora sénior de privacidad de VeraSafe, a The Epoch Times.

Debido a que los sistemas de IA están diseñados para absorber un inmenso volumen de información para su entrenamiento, esto crea vulnerabilidades.

“Cuando los empleados, a menudo con las mejores intenciones, proporcionan a los sistemas de IA datos comerciales confidenciales (ya sean documentos de estrategia, información confidencial de clientes o registros financieros internos), esa información se absorbe en un sistema sobre el cual la empresa tiene poco o ningún control”, dijo Strachan.

Esto es especialmente cierto si se utilizan versiones de consumo de estas herramientas de IA sin habilitar las medidas de protección. "Es muy similar a colocar archivos confidenciales en un tablón de anuncios público y esperar que nadie tome una copia", dijo Strachan.

Las aplicaciones Grok, DeepSeek y ChatGPT se muestran en la pantalla de un smartphone en Londres el 20 de febrero de 2025. En lo que va de año, el Centro de Recursos contra el Robo de Identidad ha confirmado 1732 filtraciones de datos. (Justin Tallis/AFP vía Getty Images)

Las aplicaciones Grok, DeepSeek y ChatGPT se muestran en la pantalla de un smartphone en Londres el 20 de febrero de 2025. En lo que va de año, el Centro de Recursos contra el Robo de Identidad ha confirmado 1732 filtraciones de datos. (Justin Tallis/AFP vía Getty Images)Amenaza multifacética

Existen diferentes maneras en que los datos personales de alguien pueden caer en malas manos o verse expuestos por herramientas de IA. Los ataques y robos perpetrados por hackers son bien conocidos, pero otra forma en que esto ocurre es a través de lo que los investigadores denominan "fuga de privacidad".Los modelos de lenguaje grande (LLM) de acceso público son una forma común de que la información termine en una violación o “filtración” de datos.

Este año, según Obsidian Security, un investigador de seguridad descubrió que 143,000 consultas y conversaciones de usuarios de modelos LLM populares (incluidos ChatGPT, Grok, Claude y Copilot) estaban disponibles para el público en Archive.org.

"Este descubrimiento se produce poco después de las recientes revelaciones de que las consultas de ChatGPT estaban siendo indexadas por motores de búsqueda como Google. Incidentes como estos siguen generando mayor preocupación por la fuga de datos y la exposición involuntaria de información confidencial a través de plataformas de IA", dice el informe de Obsidian.

“El mayor riesgo es la exposición inadvertida de datos confidenciales cuando los miembros del equipo interactúan con herramientas de IA públicas”, dijo Strachan.

Agrega que no solo están en riesgo los datos personales, sino también la información organizacional dado el gran volumen de personas que utilizan LLM en sus tareas laborales.

"Con el acceso a la IA multimodal, el riesgo se extiende a documentos, hojas de cálculo, transcripciones, grabaciones de audio de reuniones y contenido de video. Estos datos, una vez compartidos, pueden usarse para entrenar modelos futuros, potencialmente apareciendo en respuestas a consultas de otros usuarios, incluyendo la competencia", dice Strachan.

Pero no solo a través de los LLM se producen filtraciones de datos. Los chatbots de IA pueden acceder a información en casi todos los aspectos del mundo digital.

“Registré 47 casos de exposición de datos en plataformas de juegos en el tercer trimestre, la gran mayoría de los cuales estaban relacionados con chatbots de IA que tienen acceso ilimitado al backend”, dijo Michael Pedrotti, cofundador de la empresa de alojamiento de servidores de juegos GhostCap, a The Epoch Times.

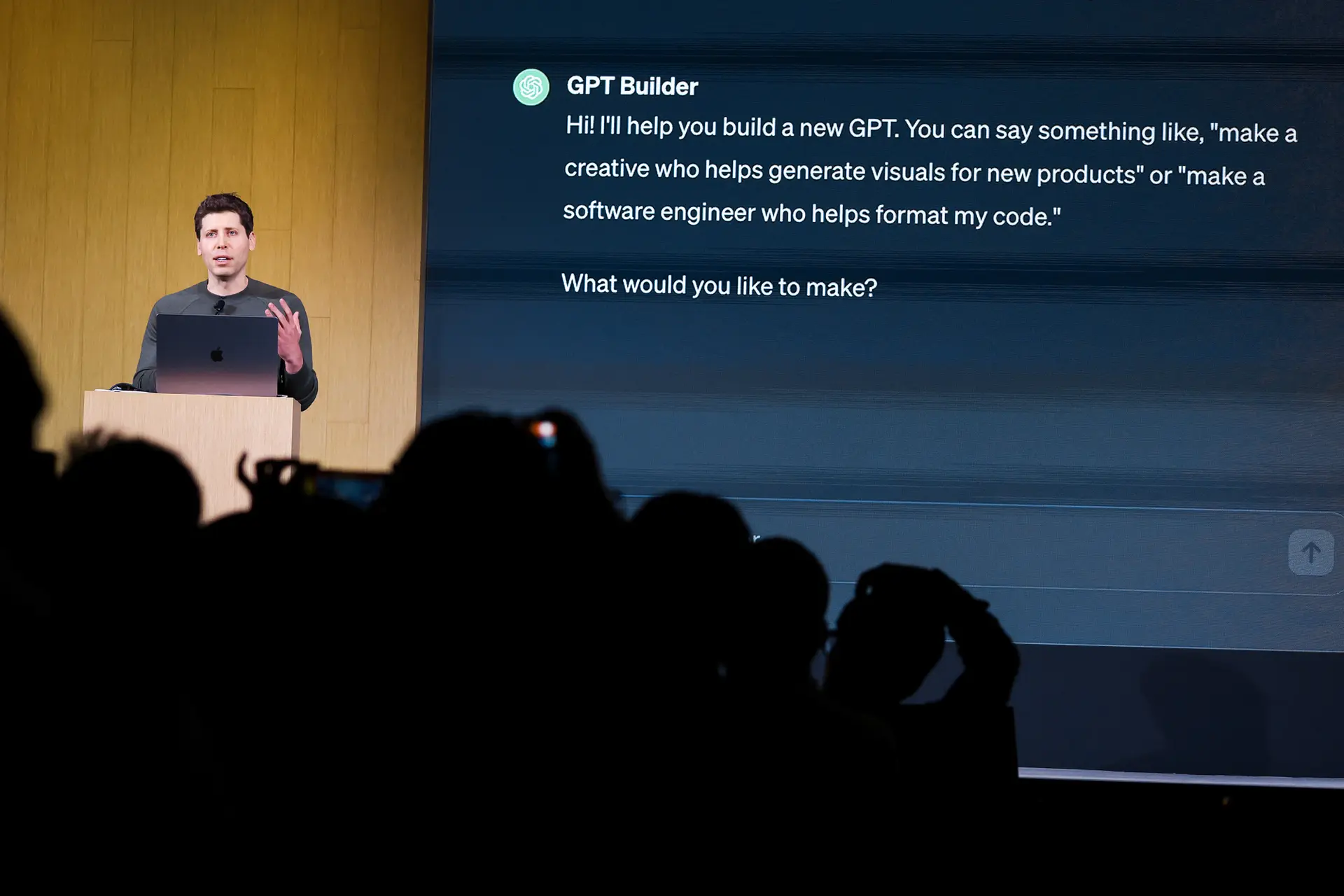

Sam Altman, director ejecutivo de OpenAI, habla durante el evento OpenAI DevDay en San Francisco el 6 de noviembre de 2023. Este año, un investigador de seguridad descubrió que 143,000 consultas y conversaciones de usuarios de modelos LLM populares, como ChatGPT, Grok, Claude y Copilot, estaban disponibles para el público en Archive.org. (Justin Sullivan/Getty Images)

Sam Altman, director ejecutivo de OpenAI, habla durante el evento OpenAI DevDay en San Francisco el 6 de noviembre de 2023. Este año, un investigador de seguridad descubrió que 143,000 consultas y conversaciones de usuarios de modelos LLM populares, como ChatGPT, Grok, Claude y Copilot, estaban disponibles para el público en Archive.org. (Justin Sullivan/Getty Images)Pedrotti dijo que la creciente presión para implementar sistemas de IA facilita las “catástrofes” de seguridad.

"Las organizaciones conectan la IA directamente con las bases de datos de clientes sin contar con capas de aislamiento adecuadas. Los ejecutivos que insisten en implementar la IA en cuestión de semanas están tomando atajos", dijo.

“El resultado son sistemas de IA que tienen acceso a todo, incluidas tarjetas de pago y mensajes personales, sin supervisión ni políticas de registro”.

Pedrotti lleva años trabajando con infraestructura de ciberseguridad. Señaló que el punto ciego más peligroso para la privacidad de datos reside en lo que él llama "incrustaciones de vectores". Estas son representaciones de datos, como palabras, imágenes o audio, transformadas en "vectores" numéricos que permiten a los modelos de IA procesar y comprender información compleja al acercar puntos de datos similares.

“Estas codificaciones matemáticas del texto parecen anónimas, pero los datos personales son totalmente recuperables”, dijo Pedrotti.

Por el momento, Pedrotti dice que no es posible eliminar registros en los modelos de IA como en las bases de datos tradicionales, porque la información está incrustada de forma permanente.

"Incluso he descubierto conversaciones delicadas de empleados con asistentes de IA corporativos meses después de que borraran los mensajes originales en Slack. La información se integra en el cuerpo fundamental de la IA", agregó.

“Los beneficios potenciales de la IA, particularmente en el resultado final, están haciendo que las organizaciones quieran sumarse a esta tendencia rápidamente”, dijo Parker Pearson, director de estrategia de Donoma Software, a The Epoch Times.

Pearson dijo que ha visto este patrón en otros auges tecnológicos.

“El denominador común de cada una de estas ‘fiebres tecnológicas’ es que detalles importantes, generalmente con un impacto directo en la seguridad, se pasan por alto o se invalidan en el momento”, dijo.

Un hombre frente a una computadora portátil en Washington el 18 de marzo de 2025. Una encuesta reciente a 1000 adultos estadounidenses reveló que el 84 % de los usuarios de internet utilizan contraseñas inseguras, como el uso de información personal. (Madalina Vasiliu/The Epoch Times)

Un hombre frente a una computadora portátil en Washington el 18 de marzo de 2025. Una encuesta reciente a 1000 adultos estadounidenses reveló que el 84 % de los usuarios de internet utilizan contraseñas inseguras, como el uso de información personal. (Madalina Vasiliu/The Epoch Times)Tomando acción

Pearson cree que la situación empeorará a menos que se tomen medidas más proactivas.A nivel individual, dijo que las personas necesitan educarse sobre buenas prácticas de ciberseguridad: las contraseñas seguras y la autenticación multifactor son de conocimiento común para algunos, pero la evidencia sugiere que la mayoría de los usuarios de Internet tienen malas prácticas digitales.

Una encuesta reciente realizada por la empresa de seguridad web All About Cookies a 1000 adultos estadounidenses reveló que el 84 % de los usuarios de internet utilizan contraseñas poco seguras, como usar información personal. En el mismo grupo, el 50 % de los encuestados afirmó reutilizar contraseñas y el 59 % afirmó compartir al menos la contraseña de una cuenta con otras personas, como en plataformas de streaming o cuentas bancarias.

Pearson dijo que es hora de dejar de confiar en que las empresas cumplirán con sus declaraciones de privacidad de datos.

“Comience a hacer preguntas antes de entregar automáticamente información personal identificable. Comience a exigir responsabilidades”, dijo.

"Deben existir consecuencias que vayan mucho más allá de los 12 meses de monitoreo de identidad que ofrecen las organizaciones que han sufrido una vulneración. Francamente, el hecho de que se acepte como solución es ofensivo".

Pearson cree que las organizaciones que no mantienen la confianza en los datos deberían pagar una multa mayor, ya que sus clientes probablemente se verán afectados para siempre.

La mayoría de los expertos en ciberseguridad coinciden en que las prácticas individuales inteligentes son importantes, pero Strachan dijo que cuando se trata de la privacidad de los datos de IA, la mayor parte de la responsabilidad recae en el ámbito empresarial.

"La responsabilidad de reducir los riesgos de la IA recae en las organizaciones. Deben implementar programas de concientización que capaciten a sus empleados para que traten cada sugerencia como si fuera un correo electrónico a la portada de un periódico", dijo.

Strachan cree que, para reducir los riesgos, las empresas deberían implementar herramientas de IA empresarial con el entrenamiento desactivado, la retención de datos limitada y el acceso estrictamente controlado. Dijo que la IA "explota" la superficie de riesgo de la gestión de la privacidad, que se volverá más compleja a medida que la tecnología evolucione.

Visitantes en un centro de datos de IA en SK Networks durante el Mobile World Congress, la mayor feria de telefonía móvil del mundo, en Barcelona el 3 de marzo de 2025. Estados Unidos y la Unión Europea han comenzado a abordar la seguridad de los datos en medio del avance progresivo de los sistemas de IA. (Manaure Quinter/AFP vía Getty Images)

Visitantes en un centro de datos de IA en SK Networks durante el Mobile World Congress, la mayor feria de telefonía móvil del mundo, en Barcelona el 3 de marzo de 2025. Estados Unidos y la Unión Europea han comenzado a abordar la seguridad de los datos en medio del avance progresivo de los sistemas de IA. (Manaure Quinter/AFP vía Getty Images)La legislación también está siendo superada por sistemas de inteligencia artificial cada vez más avanzados que explotan las zonas grises de la privacidad.

"Las empresas de IA se están aprovechando de una enorme laguna en la legislación sobre privacidad. Según ellas, el entrenamiento de modelos no es almacenamiento de datos, lo que significa que no es necesario eliminarlos en absoluto", dijo Pedrotti.

Ha seguido casos de empresas que trasladan operaciones de capacitación al extranjero, específicamente para evitar el cumplimiento normativo y entregar el servicio a los mismos usuarios.

“El uso de modelos transjurisdiccionales crea lagunas”, dijo.

“Las leyes existentes se centran en el aspecto de la recopilación de datos, pero no explican cómo la IA trabaja con dichos datos y los incorpora permanentemente a los algoritmos”.

Pearson dijo que algunas de las “brechas” actuales en la legislación sobre IA que son vulnerables a la explotación incluyen flujos de información transfronterizos, datos de entrenamiento, raspado web, toma de decisiones algorítmica y el intercambio de datos de terceros.

Strachan se hace eco de las mismas preocupaciones. "Los retrasos regulatorios están creando una peligrosa ambigüedad en torno a la responsabilidad… Esto ha creado zonas grises que los actores de amenazas pueden explotar, especialmente en escenarios transfronterizos donde las lagunas jurisdiccionales agravan el problema", dijo.

Estados Unidos y la Unión Europea han comenzado a abordar la seguridad de los datos en medio del avance progresivo de los sistemas de inteligencia artificial.

El Plan de Acción de IA 2025 de la Casa Blanca destaca la necesidad de reforzar la ciberseguridad de las infraestructuras críticas. El informe señala que los sistemas de IA son susceptibles a ataques de terceros, como el envenenamiento de datos y los ataques a la privacidad.

Los funcionarios de la UE han adoptado una postura similar, señalando que la falta de seguridad adecuada con los LLM podría dar lugar a violaciones de información confidencial o privada utilizada para entrenar modelos de IA.

Únase a nuestro canal de Telegram para recibir las últimas noticias al instante haciendo clic aquí