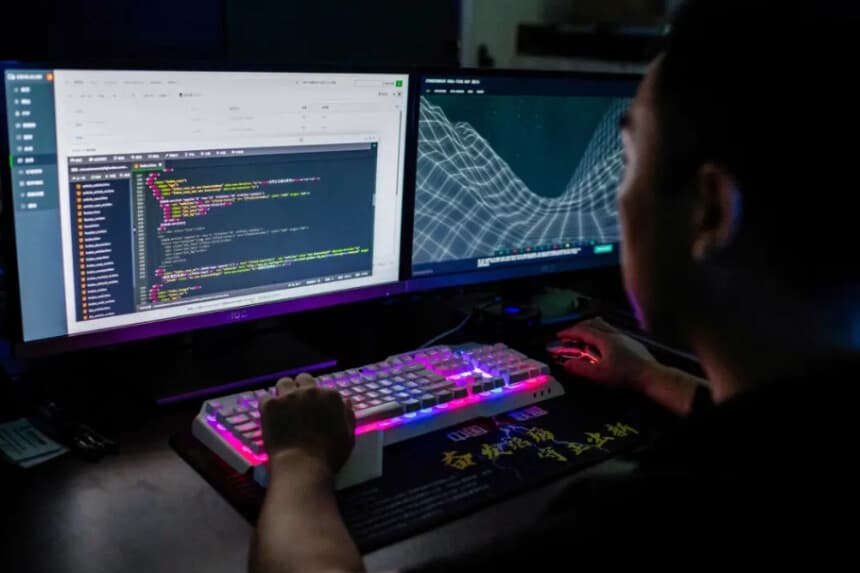

El Grupo de Inteligencia de Amenazas de Google (GTIG) declaró el 25 de febrero que Google y algunos de sus socios de ciberseguridad desbarataron una campaña global de espionaje que, según confirmó el grupo, había atacado a 42 países y sospechaba que había infectado al menos a 20 más.

GTIG rastrea al grupo como UNC2814/Gallium desde 2017 y sospecha que es chino.

"Este actor prolífico y escurridizo tiene un largo historial de ataques contra gobiernos internacionales y organizaciones globales de telecomunicaciones en África, Asia y América", señala el informe.

La campaña se caracteriza por tácticas de sigilo y el ataque a productos alojados en la nube para ocultar su tráfico. El grupo declaró que esta campaña es distinta y distinta de Salt Typhoon, una importante campaña de ciber-espionaje respaldada por el régimen chino.

"Se trataba de un vasto aparato de vigilancia utilizado para espiar a personas y organizaciones de todo el mundo", declaró John Hultquist, analista jefe de GTIG.

GTIG afirmó que sus esfuerzos para interrumpir el sistema han cancelado el acceso del grupo a una puerta trasera, deshabilitado su infraestructura y revocado sus cuentas y el acceso a productos relevantes de Google.

Según el informe, la actividad reciente del grupo se ha dirigido contra proveedores de telecomunicaciones y organizaciones gubernamentales.

"Este alcance prolífico es probablemente el resultado de una década de esfuerzo concentrado", afirma el informe.

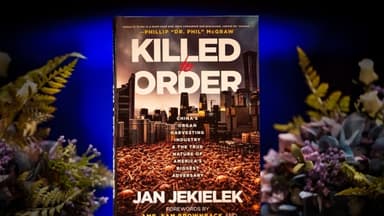

Google advirtió recientemente que adversarios extranjeros están atacando la base industrial de defensa estadounidense en el ciberespacio. En un informe del 10 de febrero, indicó que grupos en Rusia, Corea del Norte y, principalmente, China han llevado a cabo ciberataques sostenidos en los últimos meses, los más activos jamás observados, lo que representa un "riesgo significativo para el sector de defensa y aeroespacial".

En ambos informes, Google descubrió que se estaban explotando dispositivos periféricos, lo que destaca la tendencia de ciberdelincuentes a atacar hardware como enrutadores, controladores, sensores y dispositivos inteligentes que no tienen el mismo nivel de seguridad que los dispositivos centrales de una red.

Hay muchísimos más dispositivos periféricos que personas en el planeta, lo que ofrece a los hackers infinitas opciones de ataque, y la mayoría de los datos empresariales se generan o procesan en estos dispositivos.

"En la guerra moderna, las líneas del frente ya no se limitan al campo de batalla; se extienden directamente a los servidores y las cadenas de suministro de la industria que protege a la nación", afirma el informe de GTIG del 10 de febrero, señalando las vulnerabilidades en toda la cadena de suministro y los procesos de contratación.

Las agencias de ciberseguridad de todo el mundo han alertado cada vez más sobre el ciber-espionaje respaldado por el Estado chino, y el año pasado publicaron un aviso conjunto, firmado por más de una docena de países, destinado a exponer la campaña Salt Typhoon.

Con información de Reuters.