Análisis

Las operaciones cibernéticas ya no son herramientas auxiliares del poder estatal. Hoy funcionan como instrumentos integrados de coerción, recopilación de inteligencia y señalización estratégica, operando junto con la diplomacia, las sanciones y la fuerza militar. Los desarrollos recientes vinculados a Venezuela e Irán ilustran dos modelos distintos, aunque convergentes, de comportamiento estatal habilitado por el ciberespacio: uno centrado en una intervención ciber-cinética decisiva e integrada, y otro basado en una presión cibernética persistente, guiada por doctrina, por debajo del umbral de la guerra.

Venezuela: poder, legitimidad y el campo de batalla habilitado por el ciberespacio

Venezuela ha estado en crisis durante años, afectada por el colapso económico, la autoridad política disputada y la presión internacional. A comienzos de 2026, esas tensiones alcanzaron un nuevo punto álgido cuando fuerzas de Estados Unidos ejecutaron la “Operación Absolute Resolve”, una misión que utilizó capacidades coordinadas cibernéticas, espaciales y militares convencionales para capturar a Maduro en la capital. Informes indican que operadores cibernéticos estadounidenses desplegaron malware cuidadosamente preparado y otras herramientas contra la infraestructura nacional crítica para apoyar la operación. Estas acciones habrían incluido la inducción de un apagón en Caracas que cortó el suministro eléctrico y deshabilitó partes de la red eléctrica. Ello generó confusión entre las defensas venezolanas justo cuando helicópteros y aeronaves avanzaban.Según análisis posteriores a la operación, los elementos cibernéticos no fueron un añadido de último momento, sino un pilar central del plan. Meses de preparación habrían implicado la inserción de código malicioso en sistemas clave, el mapeo de redes de tecnología operacional y la identificación de puntos de la red que podían ser interrumpidos en el momento adecuado. Al ejecutarse, estos “efectos” cibernéticos se superpusieron con ataques de misiles de precisión contra sistemas de radar y defensa aérea, así como con un uso extensivo de inteligencia y comunicaciones basadas en el espacio. En conjunto, neutralizaron gran parte de la capacidad de Venezuela para detectar y responder al asalto entrante. El resultado fue una demostración de cómo una fuerza militar tecnológicamente avanzada puede combinar herramientas digitales y cinéticas para cambiar un régimen político sin una batalla urbana prolongada.

Esta operación es especialmente significativa porque tuvo lugar en el hemisferio occidental e involucró a un petroestado cuya infraestructura energética es importante para los mercados globales. La empresa petrolera estatal venezolana, PDVSA, habría enfrentado ciberataques que interrumpieron operaciones, obligando a buques tanque a regresar y retrasando exportaciones en un momento de oferta global ya restringida. Estos incidentes muestran que, cuando las tensiones geopolíticas se intensifican, las redes de petróleo y gas, las operaciones portuarias y los sistemas logísticos pueden convertirse en objetivos o sufrir daños colaterales. Para las empresas que dependen del crudo venezolano o que operan en Estados vecinos, el riesgo cibernético está, por tanto, directamente vinculado a los acontecimientos políticos en Caracas y a las decisiones tomadas en Washington, Moscú, Beijing y Teherán.

Desde el lado venezolano, las capacidades cibernéticas son mucho más limitadas. Analistas sugieren que el país ha tendido a apoyarse en campañas de desinformación, manipulación de redes sociales y acoso digital relativamente básico contra grupos de oposición, en lugar de ataques técnicos complejos contra infraestructuras extranjeras. Sin embargo, existe la preocupación de que Venezuela pueda buscar asistencia de potencias cibernéticas más capaces como Rusia, China o Irán si intenta responder a Estados Unidos o a sus aliados en el dominio digital. Los tres Estados han condenado públicamente la captura de Maduro y tienen antecedentes en el uso de operaciones cibernéticas contra objetivos estadounidenses y aliados. Esto plantea la posibilidad de que la crisis venezolana desencadene campañas cibernéticas adicionales contra redes occidentales, presentadas como represalia o como advertencia frente a futuras intervenciones.

Irán: el poder cibernético como herramienta de estrategia regional

Mientras Venezuela ha sido recientemente el foco de una operación de cambio de régimen habilitada por el ciberespacio, Irán ha dedicado años a desarrollar sus propias capacidades cibernéticas ofensivas como forma de compensar limitaciones militares convencionales y responder a la presión de rivales. Actores de amenaza vinculados a Irán han atacado repetidamente redes gubernamentales, infraestructura crítica y organizaciones privadas en Medio Oriente, Europa y América del Norte. Estas operaciones cumplen múltiples propósitos: recopilar inteligencia, señalizar determinación, castigar adversarios e intentar moldear las dinámicas regionales de maneras favorables a Teherán.Un ejemplo ilustrativo es la actividad del grupo conocido como “Crafty Camel”, que investigadores de seguridad describen como un actor de amenaza persistente avanzada (APT) alineado con el Estado y vinculado a estructuras cibernéticas iraníes más amplias. Desde aproximadamente 2017, Crafty Camel ha llevado a cabo campañas de espionaje contra ministerios, contratistas de defensa, empresas energéticas, proveedores de telecomunicaciones e institutos de políticas públicas. El grupo ha evolucionado desde el phishing básico hacia técnicas más sofisticadas que combinan la explotación del perímetro, el robo de credenciales y la persistencia a largo plazo en entornos de nube. Su enfoque se alinea estrechamente con las prioridades estratégicas de Irán: obtener información sobre planes militares, monitorear flujos energéticos y redes de transporte, y seguir las comunicaciones de gobiernos regionales y sus socios.

Entre 2018 y 2025, las operaciones de Crafty Camel se volvieron más agresivas y técnicamente avanzadas. Las fases iniciales implicaron el robo de credenciales de sistemas de correo electrónico gubernamentales y misiones diplomáticas en Medio Oriente. Campañas posteriores se desplazaron hacia empresas de defensa y aeroespaciales, en busca de investigación propietaria y comunicaciones estratégicas que pudieran ayudar a Irán a comprender las capacidades y las intenciones de sus rivales. Para 2021, el grupo también estaba comprometiendo cuentas en la nube pertenecientes a organizaciones no gubernamentales e instituciones de investigación en políticas públicas, probablemente para obtener información sobre la toma de decisiones y anticipar cambios de política. Actividades más recientes han tenido como objetivo operadores de telecomunicaciones y redes energéticas, particularmente en la región del Golfo, donde el control de los flujos de información y la logística energética es crucial para los equilibrios de poder regionales.

La estrategia cibernética iraní va más allá del espionaje. Agencias de Estados Unidos y de países aliados advierten que actores afiliados al gobierno iraní y grupos “hacktivistas” asociados sondean y explotan de forma rutinaria redes mal protegidas en Estados Unidos y en otros lugares. Se ha observado que estos actores llevan a cabo ataques de denegación de servicio distribuido (DDoS) contra sitios web, la desfiguración de páginas y, en algunos casos, el uso de técnicas de ransomware para cifrar o exfiltrar datos. De manera significativa, las alertas oficiales señalan que grupos iraníes a veces colaboran con criminales motivados financieramente, difuminando la línea entre actividad estatal y no estatal y otorgando a Teherán una negación plausible cuando las operaciones quedan expuestas.

En períodos de mayor tensión, como tras ataques contra funcionarios iraníes, instalaciones nucleares o fuerzas proxy, las autoridades de Estados Unidos e Israel advierten de forma rutinaria sobre posibles respuestas cibernéticas iraníes dirigidas contra infraestructura crítica, sistemas gubernamentales y empresas privadas. Estas advertencias subrayan que, para Irán, el ciberespacio es un dominio en el que puede imponer costos a adversarios más poderosos con un costo financiero relativamente bajo y sin arriesgar una confrontación militar directa. Desde la perspectiva de Teherán, las operaciones cibernéticas ofrecen una vía para represalias, para poner a prueba defensas y para enviar mensajes a audiencias internas e internacionales, todo ello permaneciendo por debajo del umbral de la guerra convencional.

Una breve nota sobre Ucrania como precedente

Aunque este artículo se centra en Venezuela e Irán, el conflicto prolongado entre Rusia y Ucrania ofrece un contexto importante. Las operaciones cibernéticas han sido parte de la confrontación desde al menos 2013, abarcando desde la desfiguración de sitios web y ataques DDoS hasta malware destructivo dirigido a redes eléctricas y sistemas gubernamentales. En los años posteriores a la invasión rusa de 2022, actores rusos continuaron utilizando phishing, wipers y ataques a la infraestructura contra objetivos ucranianos, mientras que Ucrania organizó un gran “Ejército de TI” de voluntarios y apoyos externos para llevar a cabo operaciones en sentido contrario.Implicaciones estratégicas

La infraestructura crítica está expuesta geopolíticamente

Los casos de Venezuela e Irán apuntan en conjunto a tres lecciones amplias para profesionales de la ciberseguridad y responsables de políticas públicas. La primera es que el riesgo cibernético debe enmarcarse en términos geopolíticos. No basta con preguntar si una red está parcheada o si se ha desplegado autenticación multifactor. Los equipos de seguridad también deben comprender qué Estados tienen incentivos para atacar a su organización, qué crisis locales podrían desbordarse hacia el ciberespacio y cómo las alianzas o rivalidades influyen en el panorama de amenazas.La asimetría cibernética favorece a actores tecnológicamente avanzados

La segunda lección es que la infraestructura crítica es un escenario central de la competencia geopolítica habilitada por el ciberespacio. En Venezuela, las acciones cibernéticas habrían ayudado a apagar partes de la red eléctrica para facilitar un asalto militar. En el caso de Irán, los grupos APT han ampliado su enfoque hacia redes energéticas y de transporte como parte del espionaje de largo plazo y planificación de contingencias. Para los operadores de plantas eléctricas, oleoductos, refinerías y redes de telecomunicaciones, esto significa que las defensas cibernéticas deben contemplar adversarios bien financiados y pacientes, dispuestos a pasar meses dentro de las redes para posicionarse de cara a una futura ventaja.El riesgo de desbordamiento regional es significativo

La tercera lección es que la política y las operaciones deben estar alineadas. Los gobiernos y las organizaciones no pueden tratar los incidentes cibernéticos como meros eventos técnicos. Las decisiones sobre sanciones, operaciones militares o presión diplomática pueden desencadenar respuestas cibernéticas de adversarios, ya sea de forma directa o a través de proxies. A la inversa, operaciones cibernéticas primarias, como las reportadas en Venezuela, pueden repercutir en mercados, alianzas y políticas internas. Para gestionar esto, los planificadores de seguridad nacional, diplomáticos, reguladores y expertos técnicos deben coordinarse estrechamente.Irán: poder cibernético persistente por debajo del umbral de la guerra

Razonamiento estratégico

A diferencia de Venezuela, Irán ha cultivado deliberadamente capacidades cibernéticas como una estrategia compensatoria de largo plazo. Frente a limitaciones militares convencionales y a una presión sostenida de sanciones, Teherán ha invertido en operaciones cibernéticas para recopilar inteligencia, señalizar disuasión, imponer costos a adversarios y mantener una negación plausible.Actividad APT iraní y alineamiento estratégico

Evaluaciones del gobierno de Estados Unidos y de proveedores de inteligencia de nivel Tier-1 describen a grupos de amenaza persistente avanzada alineados con Irán llevando a cabo campañas sostenidas contra ministerios gubernamentales, operadores energéticos, proveedores de telecomunicaciones, contratistas de defensa e instituciones de políticas públicas en múltiples regiones.Operaciones cibernéticas como señalización estratégica

La actividad cibernética iraní se intensifica de manera rutinaria durante períodos de elevada tensión geopolítica, incluso después de ataques contra personal iraní, fuerzas proxy o instalaciones sensibles. En este contexto, las operaciones cibernéticas funcionan como señalización retaliatoria medida, permitiendo a Teherán imponer costos mientras permanece por debajo del umbral de un conflicto militar abierto.Perspectiva comparativa: Venezuela e Irán

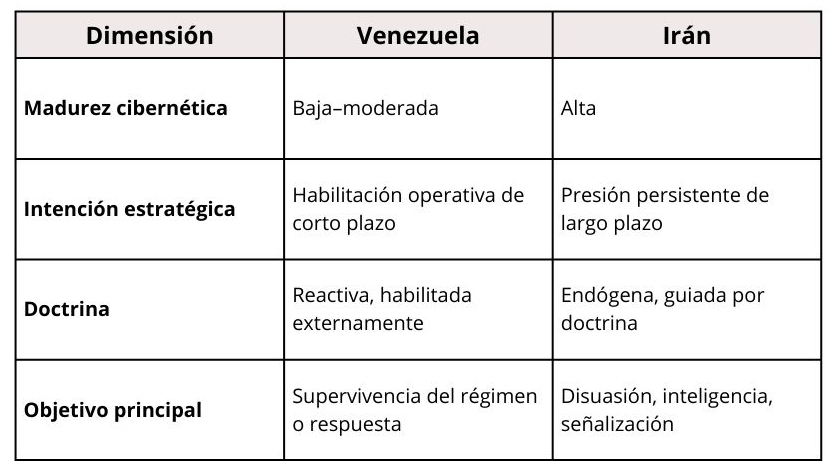

Una evaluación comparativa revela cómo el poder cibernético refleja la estructura política y la cultura estratégica:

Implicaciones para la ciberseguridad y la política

El riesgo cibernético es un riesgo geopolítico

Las organizaciones deben evaluar su exposición cibernética no solo desde la vulnerabilidad técnica, sino también desde el alineamiento geopolítico, los incentivos de los adversarios y el momento. Decisiones políticas como sanciones, despliegues militares o cambios diplomáticos pueden desencadenar respuestas cibernéticas de actores estatales o proxy.La infraestructura crítica como terreno estratégico.

Las redes de energía, telecomunicaciones, transporte y logística se han convertido en escenarios centrales de la competencia geopolítica. Los defensores deben asumir adversarios pacientes y bien financiados, capaces de acceso prolongado y de preposicionamiento.Alineación de la política y las operaciones.

Los incidentes cibernéticos no pueden tratarse como eventos técnicos aislados. La coordinación estratégica entre responsables de políticas públicas, reguladores, planificadores militares y expertos técnicos es esencial para gestionar riesgos de escalada y vulnerabilidades sistémicas.Conclusión

Los acontecimientos recientes en Venezuela y la evolución continua de las actividades cibernéticas de Irán muestran que la ciberseguridad y la geopolítica son hoy inseparables. En Venezuela, las capacidades cibernéticas habrían sido utilizadas para deshabilitar infraestructura crítica y allanar el camino para una acción militar decisiva que reconfiguró el liderazgo político del país. En Irán, campañas cibernéticas de larga duración por parte de grupos alineados con el Estado, como Crafty Camel, revelan cómo un Estado puede utilizar herramientas digitales para recopilar inteligencia, presionar a adversarios y extender su influencia más allá de sus fronteras. Estos desarrollos reflejan patrones observados anteriormente en Ucrania, donde las operaciones cibernéticas se convirtieron en una característica permanente de una guerra en curso.Para las organizaciones y los responsables de políticas públicas, el mensaje clave es claro: defenderse frente a amenazas cibernéticas modernas requiere no solo controles técnicos sólidos, sino también una comprensión realista de cómo las decisiones políticas, las crisis regionales y las rivalidades estratégicas moldean quién podría atacar, cuándo y por qué. En este sentido, la ciberseguridad se ha convertido en una disciplina estratégica y la geopolítica ya forma parte de toda evaluación seria de riesgos.

El Instituto de Inteligencia Estratégica de Miami, es un grupo de expertos conservador y no partidista que se especializa en investigación de políticas, inteligencia estratégica y consultoría. Las opiniones son del autor y no reflejan necesariamente la posición del Instituto. Más información del Miami Strategic Intelligence Institute en www.miastrategicintel.com

Las opiniones expresadas en este artículo pertenecen al autor y no reflejan necesariamente las opiniones de The Epoch Times.